サプライチェーンリスク評価サービス(Panorays)

サプライチェーン全体のセキュリティ対策状況を可視化・一元管理し、サイバーセキュリティのリスクに備える

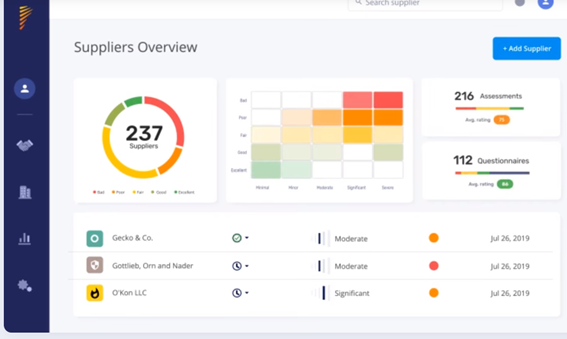

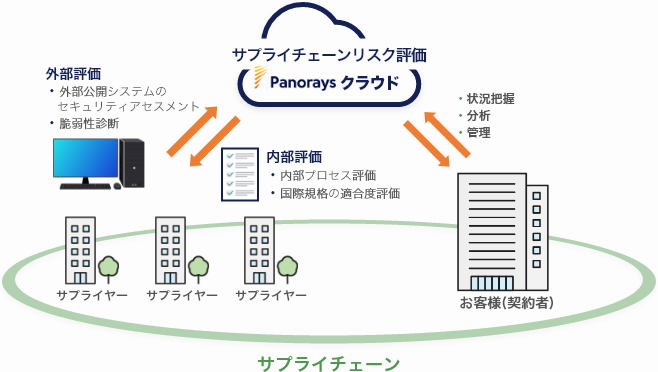

SOMPOリスクマネジメント社が提供するSaaS型のセキュリティリスク評価システムPanoraysを活用し、自社に関係するサプライヤー情報を共通のシステムに収集。サプライチェーン全体のセキュリティ対策状況を把握し、攻撃を受けやすい箇所を可視化、一元管理します。

サプライチェーンセキュリティリスク評価とは

事業に関わるサプライチェーン全体のセキュリティ状況を把握し、リスクを可視化する。

国内・海外拠点のグループ会社やサプライヤーなど、ビジネス上の機密度の高い情報を授受する関係性を持つサプライチェーンを踏み台に、ターゲットとなる企業へサイバー攻撃を行う、「サプライチェーン攻撃」が増加しています。

Panoraysクラウドサービスは、自社に関係のあるサプライチェーンのセキュリティ対策状況を収集し共通のシステムに集約することで、セキュリティ上の問題点を可視化、一元的に管理します。さらに、メイソンのセキュリティコンサルティングのノウハウを反映した調査項目が用意されているため、効果的なサプライチェーンリスクの洗い出しが可能となっています。

Panoraysのサプライチェーンリスク評価の無料トライアルをご用意しています。

ご興味のある方はこちらよりお問い合わせください。

- お電話によるお問い合わせ・ご相談03-6425-6735受付時間: 9:00~18:00

- メールによるお問い合わせ・ご相談・お見積り依頼はこちら

サプライチェーン全体にサプライヤーのセキュリティ外部評価・内部評価を同一の基準で管理することで自社全体のセキュリティリスクを可視化する。

外部評価

外部評価については、対象となるIT資産に負荷や影響を与えず脆弱性調査が可能で、各システム管理者との調整も不要です。また、レイティングされたセキュリティの評価結果や履歴などを一元的に管理することが可能となります。対象となるIT資産毎の対応状況が一覧で確認でき、対応漏れ等の見逃しも防止できます。

また、お客様自社関連で把握しきれていないインターネット上の資産を自動的に探索・収集し、対象に存在する脆弱性を評価する「外部評価(脆弱性評価)」を利用できます。これは、脆弱性診断のように攻撃試行によって脆弱性を特定する仕組みではないため、対象に影響を与えることなく調査が可能です。

内部評価

国際情報セキュリティ標準となるISO27001、GDPR、NISTやIPAのガイドライン等に基づいた調査票がテンプレートとしてあらかじめ用意されており、配布・回収・集計を単一クラウドサービス上で一元管理できる「内部セキュリティ評価」を搭載しています。また、セキュリティ調査票は個別カスタマイズも可能なため、自社が要求する内容でセキュリティリスク評価が可能です。

サプライチェーンリスク評価サービスの実施ステップ

STEP1 セキュリティ評価対象スコープの合意及び評価内容を策定

- サプライヤーやグループ会社を選定し、セキュリティ評価実施の合意を得る

- 対象スコープのデータ機密度レベル・取引重要度に応じてグループ分けを実施。

- 自社向けにカスタマイズした調査票の準備及び調査の実施期間を決定

STEP2 対象スコープの企業情報及びセキュリティ調査内容を決定・設定投入

- セキュリティ評価企業にヒアリング実施(企業名、ドメインなど)

- ヒアリング情報をシステム(Panorays)に登録(外部評価を自動的に実施)

- セキュリティ評価企業にシステムと使用方法を共有

STEP3 セキュリティ評価

- クラウドサービス上でセキュリティ調査依頼をサプライヤーに発信する。

- サプライヤーがクラウドサービス上でセキュリティ調査票を回答する。

- 外部評価および内部評価で数値化されたリスクレイティングする。

- 指摘事項に対する改善事項及び実行計画を策定

STEP4 定期的にセキュリティモニタリング

- 定期的な外部評価・内部評価を実施し、評価結果のチェック及び指摘事項に対する改善策・実行計画を策定

Panoraysのサプライチェーンリスク評価の無料トライアルをご用意しています。

ご興味のある方はこちらよりお問い合わせください。

- お電話によるお問い合わせ・ご相談03-6425-6735受付時間: 9:00~18:00

- メールによるお問い合わせ・ご相談・お見積り依頼はこちら